Ransomware "Sirattacker" - Desencriptado, eliminación y recuperación de archivos perdidos (actualizado)

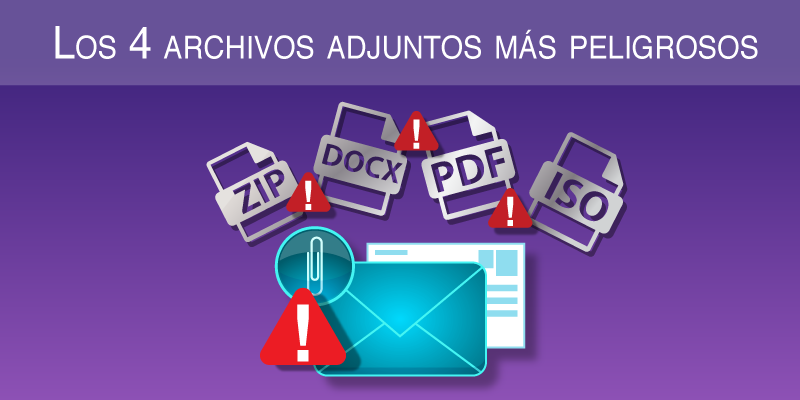

El 70% de los archivos maliciosos que reciben las empresas en España se produce a través de correo electrónico - Cepymenews

Vector De Esquema De Icono De Malware De Archivos De Nube Ilustración del Vector - Ilustración de hacker, color: 232174986

![Tipos de archivos de Windows más populares utilizados por malware [2022 Actualización] Tipos de archivos de Windows más populares utilizados por malware [2022 Actualización]](https://sensorstechforum.com/wp-content/uploads/2018/10/file-types-used-by-malware-sensorstechforum-com.png)